- 책 또는 웹사이트의 내용을 복제하여 다른 곳에 게시하는 것을 금지합니다.

- 책 또는 웹사이트의 내용을 발췌, 요약하여 강의 자료, 발표 자료, 블로그 포스팅 등으로 만드는 것을 금지합니다.

EC2 인스턴스 접속을 위한 키 쌍

이재홍 http://www.pyrasis.com 2014.03.24 ~ 2014.06.30

키 쌍Key Pair은 EC2 인스턴스에 접속하기 위해 사용하는 암호화된 파일입니다. AWS에서는 보안 문제 때문에 EC2 인스턴스에 접속할 때 ID, 비밀번호 방식을 권장하지 않고 있습니다(EC2 Linux 인스턴스의 경우 ID, 비밀번호 방식은 기본적으로 사용하지 않도록 설정되어 있습니다). 키 쌍 접속 방식은 ID와 비밀번호를 입력하지 않고도 접속할 수 있으며 키 쌍 파일만 분실하지만 않으면 매우 안전합니다. 이 키 쌍은 RSA 공개 키 알고리즘(Public Key Algorithm)을 사용하고 있습니다.

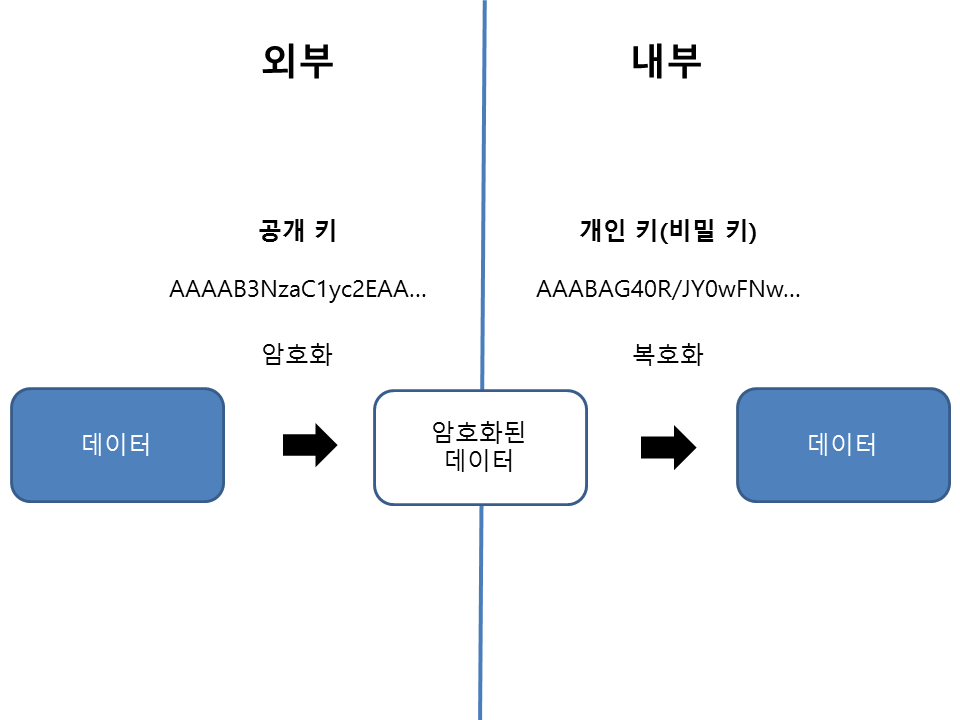

암호화 방식에는 두 가지가 있는데 대칭 키와 공개 키 방식 대표적입니다. 대칭 키 방식은 암호화Encryption하는 키와 복호화Decryption하는 키가 동일하여 이 대칭 키를 상대방에게 전달하는 구간에서 키가 노출되는 단점이 있습니다. 공개 키 방식은 이러한 단점을 개선하여 암호화하는 키와 복호화하는 키를 다르게 설계했고, 암호화 하는 키는 공개 키라고 하여 외부에 노출되어도 안전합니다. 공개 키에서 복호화에 필요한 비밀 키 혹은 개인 키Private Key를 추출하는 것은 매우 어렵습니다.

그림 7-1 공개 키 암호화 알고리즘

그림 7-1 공개 키 암호화 알고리즘

AWS의 키 쌍은 공개 키Public Key, 비밀 키 혹은 개인 키Private Key가 쌍을 이루고 있기 때문에 키 쌍이라고 부릅니다. 그리고 키 쌍은 리전별로 관리됩니다. 키 쌍을 사용하면 보안성도 높일 수 있고, ID와 비밀번호를 일일이 입력하지 않아도 되기 때문에 자동화에도 유리합니다(일반적으로 SSH 명령의 옵션에 ID와 비밀번호를 지정하여 접속하도록 자동화할 수 있지만 비밀번호가 노출되는 치명적인 단점이 있습니다).

앞에서 EC2 인스턴스(Example Server)를 생성할 때 키 쌍도 함께 생성해봤습니다. 이번에는 키 쌍을 새로 생성하거나, 이미 가지고 있는 키 쌍 파일을 활용하는 방법에 대해 알아보겠습니다.

무차별 대입 공격(Brute force attack)

Linux와 같이 SSH를 이용하여 터미널로 접속하는 OS는 로그인할 때마다 ID와 비밀번호를 입력하게 됩니다. 이런 경우 ID와 비밀번호를 반복적으로 대입하는 공격에 노출 될 수 있습니다. 무차별 대입 공격은 매우 빠른 속도로 자동화된 공격을 하기 때문에 간단한 비밀번호는 금방 뚫릴 수 있습니다.

저작권 안내

이 웹사이트에 게시된 모든 글의 무단 복제 및 도용을 금지합니다.- 블로그, 게시판 등에 퍼가는 것을 금지합니다.

- 비공개 포스트에 퍼가는 것을 금지합니다.

- 글 내용, 그림을 발췌 및 요약하는 것을 금지합니다.

- 링크 및 SNS 공유는 허용합니다.

Kubernetes

Kubernetes