- 책 또는 웹사이트의 내용을 복제하여 다른 곳에 게시하는 것을 금지합니다.

- 책 또는 웹사이트의 내용을 발췌, 요약하여 강의 자료, 발표 자료, 블로그 포스팅 등으로 만드는 것을 금지합니다.

사용자와 그룹을 생성하여 접근제어 및 권한관리를 제공하는 IAM

이재홍 http://www.pyrasis.com 2014.03.24 ~ 2014.06.30

IAM 사용자로 AWS 콘솔에 접속하기

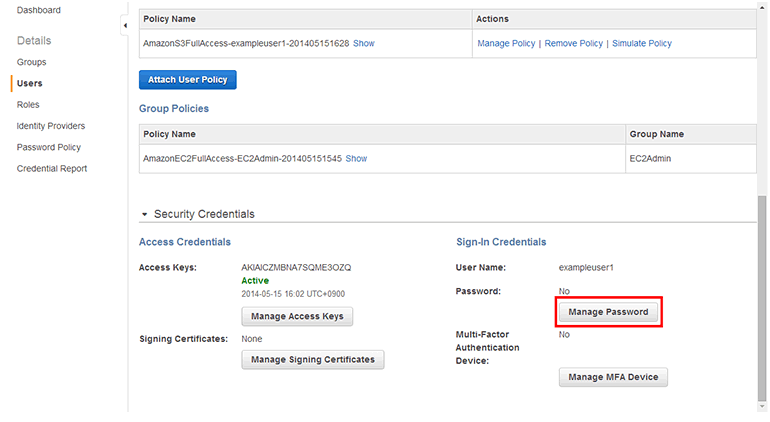

AWS 계정뿐만 아니라 IAM 사용자도 AWS 콘솔에 접속할 수 있습니다. IAM 사용자가 AWS 콘솔에 접속하려면 비밀번호를 설정해야 합니다.

IAM 사용자 목록에서 IAM 사용자(exampleuser1)를 선택합니다. 그리고 Security Credentials 탭의 Manage Password 버튼을 클릭합니다.

그림 16-21 IAM 사용자 비밀번호 설정

그림 16-21 IAM 사용자 비밀번호 설정

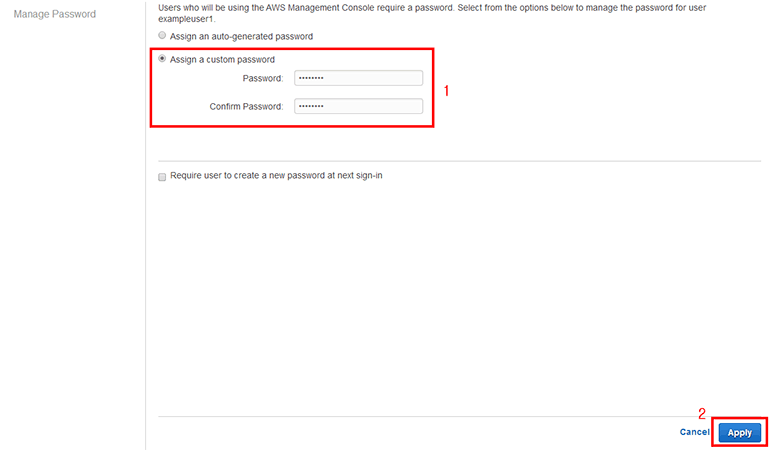

IAM 사용자의 비밀번호를 설정합니다. Assign a custom password를 선택하고 사용할 비밀번호를 입력한 뒤 Apply 버튼을 클릭합니다(Assign an auto-generated password를 선택하면 비밀번호가 자동으로 생성됩니다).

그림 16-22 IAM 사용자 비밀번호 설정

그림 16-22 IAM 사용자 비밀번호 설정

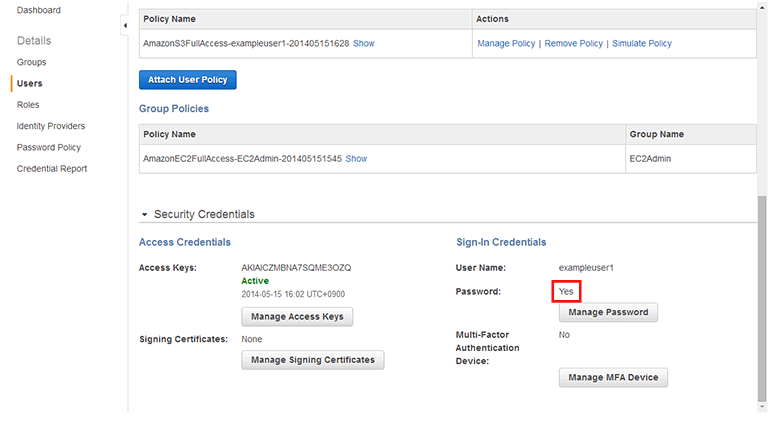

IAM 사용자(exampleuser1)의 Sign-In Credentials → Password에 Yes로 표시되었고 비밀번호가 설정되었습니다.

그림 16-23 IAM 사용자 비밀번호 설정 확인

그림 16-23 IAM 사용자 비밀번호 설정 확인

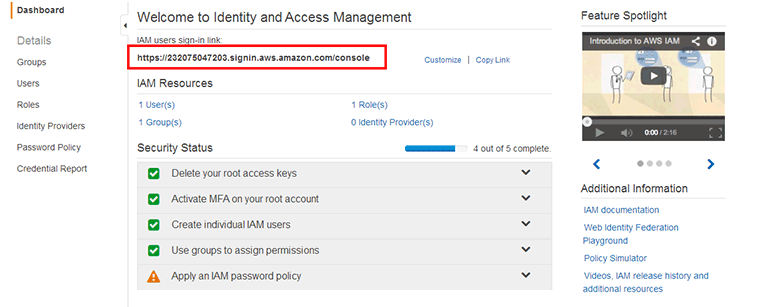

IAM 사용자용 AWS 콘솔의 주소는 IAM 메인 페이지에 표시되어 있습니다. 왼쪽 메뉴에서 Dashboard를 클릭하고, IAM users sign-in link를 확인합니다.

그림 16-24 IAM 사용자용 AWS 콘솔 주소

그림 16-24 IAM 사용자용 AWS 콘솔 주소

IAM 사용자용 AWS 콘솔의 주소는 다음와 같은 형식입니다.

https://<AWS 계정 ID>.signin.aws.amazon.com/console

Customize를 클릭하면 AWS 콘솔 주소의 앞 부분을 숫자로 된 AWS 계정 ID 대신 회사 이름 등의 문자열로 사용할 수 있습니다.

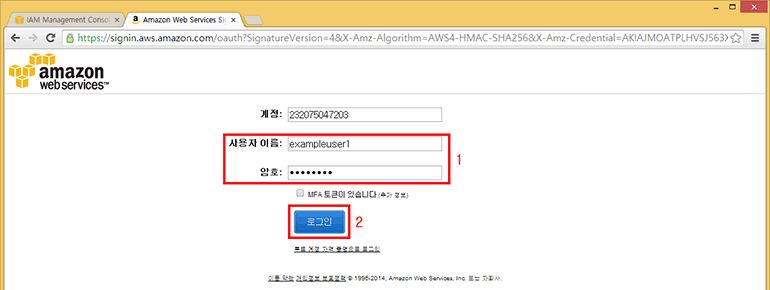

웹 브라우저에서 IAM 사용자용 AWS 콘솔에 접속합니다. 사용자 이름에 exampleuser1을 입력하고 암호에 IAM 사용자의 비밀번호를 입력한 후 로그인 버튼을 클릭합니다.

그림 16-25 IAM 사용자용 AWS 콘솔에 접속

그림 16-25 IAM 사용자용 AWS 콘솔에 접속

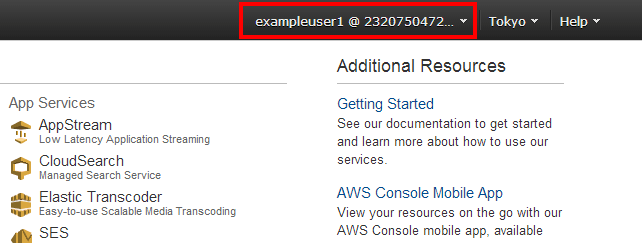

AWS 콘솔에 접속하면 맨 위 이름 표시 부분에 자신의 이름 대신 "IAM 사용자@AWS 계정 ID"가 표시됩니다.

그림 16-26 IAM 사용자 이름과 AWS 계정 ID

그림 16-26 IAM 사용자 이름과 AWS 계정 ID

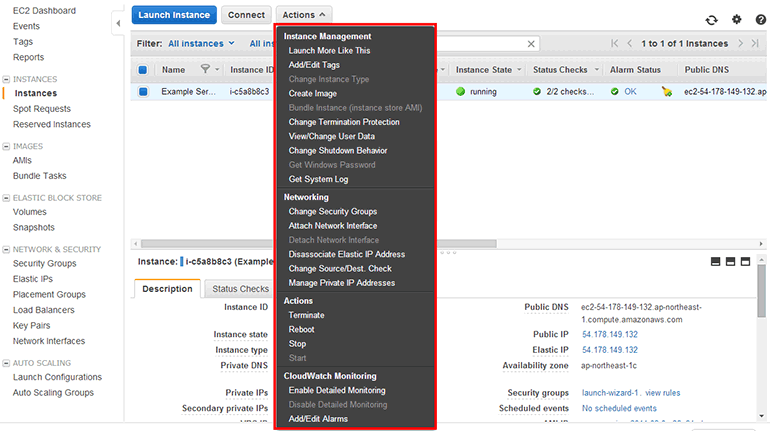

이제 각 AWS 리소스의 페이지로 이동하는 방법은 익숙해졌을 것입니다. EC2 페이지로 이동합니다. IAM 그룹을 생성할 때 Amazon EC2 Full Access 권한을 설정했기 때문에 EC2 인스턴스 목록(INSTANCES → Instances)에서 앞에서 생성했던 EC2 인스턴스(Example Server)를 볼 수 있고, EC2 인스턴스를 제어할 수 있습니다.

그림 16-27 EC2 기능 사용 확인

그림 16-27 EC2 기능 사용 확인

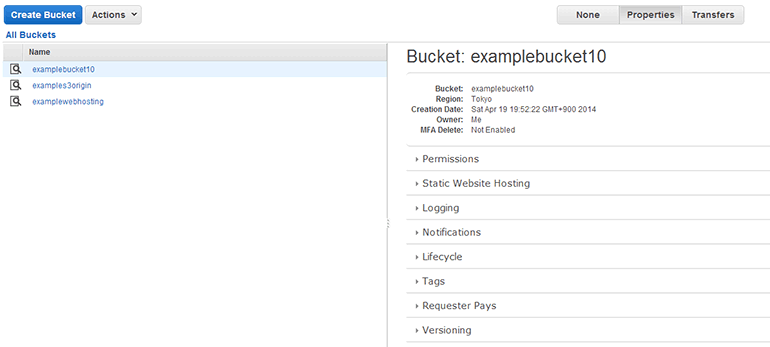

S3 페이지로 이동합니다. 앞에서 IAM 사용자에 Amazon S3 Full Access 권한을 설정했기 때문에 S3도 정상적으로 사용할 수 있습니다.

그림 16-28 S3 기능 사용 확인

그림 16-28 S3 기능 사용 확인

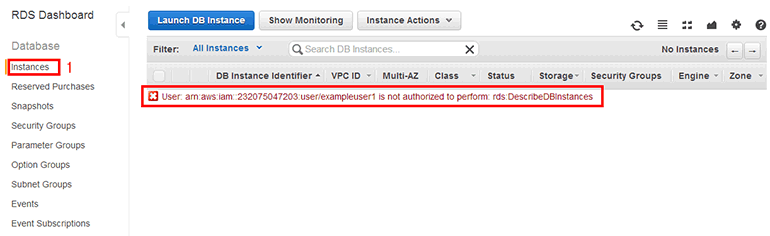

마지막으로 RDS 페이지로 이동합니다. RDS DB 인스턴스 목록(Instances)를 보면 붉은색 글씨로 인증되지 않았다는 에러 메시지가 표시됩니다. 앞에서 IAM 그룹과 사용자에 RDS 접근 권한을 설정하지 않았기 때문에 RDS는 사용할 수 없습니다.

그림 16-29 RDS 기능 사용 확인

그림 16-29 RDS 기능 사용 확인

IAM 사용자와 AWS API

AWS 콘솔과 마찬가지로 IAM 사용자의 액세스 키로 AWS API를 사용하면 허용된 AWS 리소스에만 접근할 수 있습니다. 허용되지 않은 AWS 리소스는 AWS API를 사용할 수 없습니다.

저작권 안내

이 웹사이트에 게시된 모든 글의 무단 복제 및 도용을 금지합니다.- 블로그, 게시판 등에 퍼가는 것을 금지합니다.

- 비공개 포스트에 퍼가는 것을 금지합니다.

- 글 내용, 그림을 발췌 및 요약하는 것을 금지합니다.

- 링크 및 SNS 공유는 허용합니다.

Kubernetes

Kubernetes